@zhangyy

2020-03-30T08:32:12.000000Z

字数 2392

阅读 394

kubernetes的 secret 存储配置

kubernetes系列

- 一: kubernetes的 secret 存储配置

一: kubernetes的 secret 存储配置

1.1 Secret 存在意义

Secret 解决了密码、token、密钥等敏感数据的配置问题,而不需要把这些敏感数据暴露到镜像或者 Pod Spec中。Secret 可以以 Volume 或者环境变量的方式使用Secret 有三种类型:1. Service Account :用来访问 Kubernetes API,由 Kubernetes 自动创建,并且会自动挂载到 Pod 的/run/secrets/kubernetes.io/serviceaccount 目录中2. Opaque :base64编码格式的Secret,用来存储密码、密钥等3. kubernetes.io/dockerconfigjson :用来存储私有 docker registry 的认证信息

1.1.1 Service Account

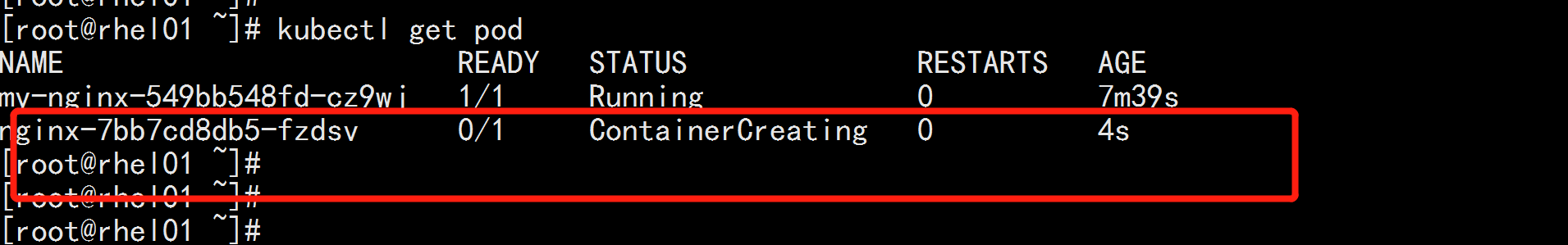

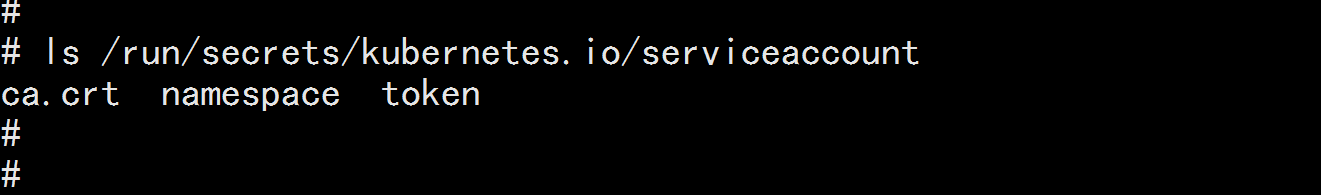

Service Account 用来访问 Kubernetes API,由 Kubernetes 自动创建,并且会自动挂载到 Pod的/run/secrets/kubernetes.io/serviceaccount 目录中docker pull nginxkubectl run nginx image nginxkubectl get podkubectl exec nginx-7bb7cd8db5-fzdsv -it -- /bin/shls /run/secrets/kubernetes.io/serviceaccount

1.1.2 Opaque Secret

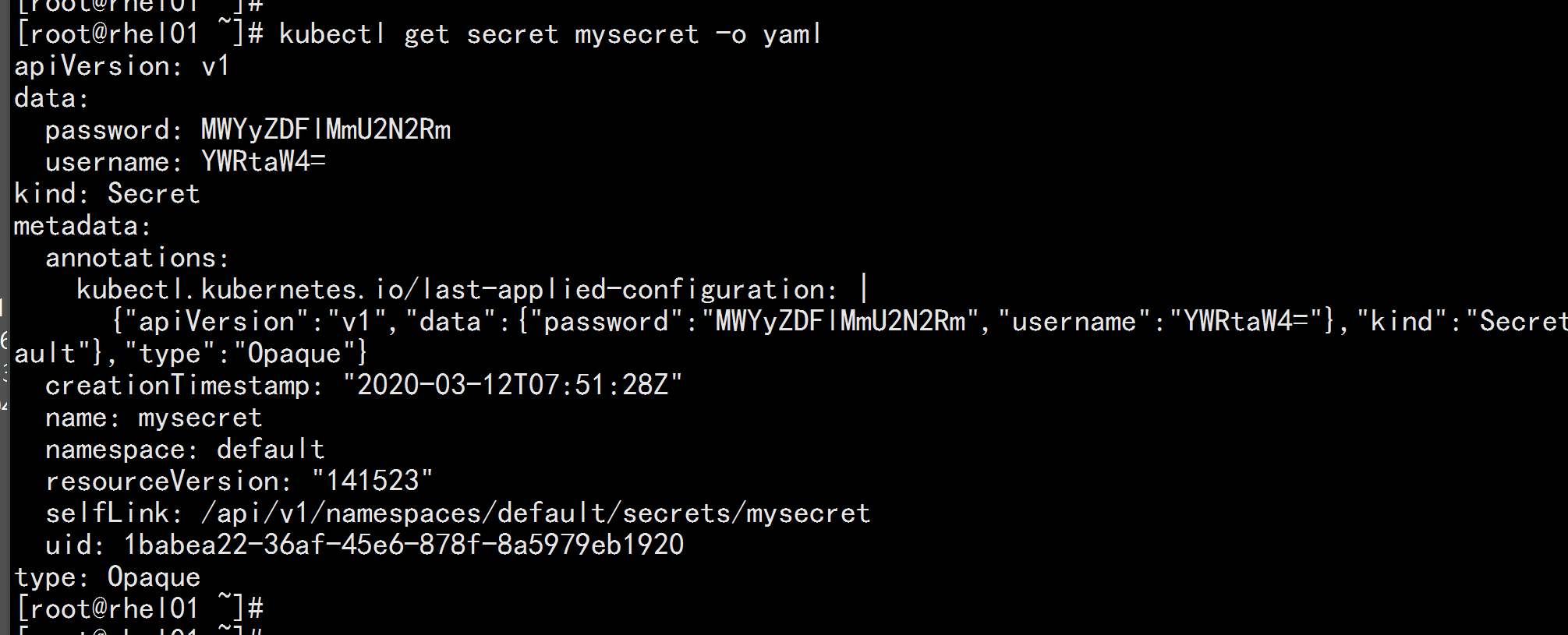

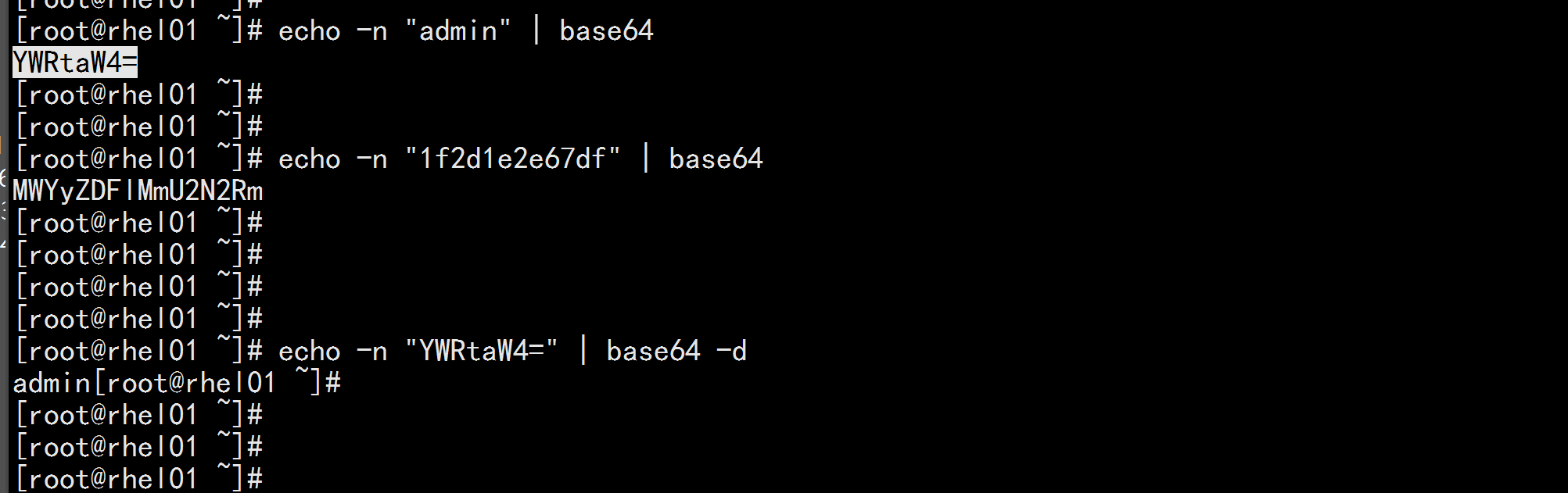

Ⅰ、创建说明Opaque 类型的数据是一个 map 类型,要求 value 是 base64 编码格式:$ echo -n "admin" | base64YWRtaW4=$ echo -n "1f2d1e2e67df" | base64MWYyZDFlMmU2N2Rm$ echo -n "YWRtaW4=" |base64 -dadmin这种base64 加密非常的不安全

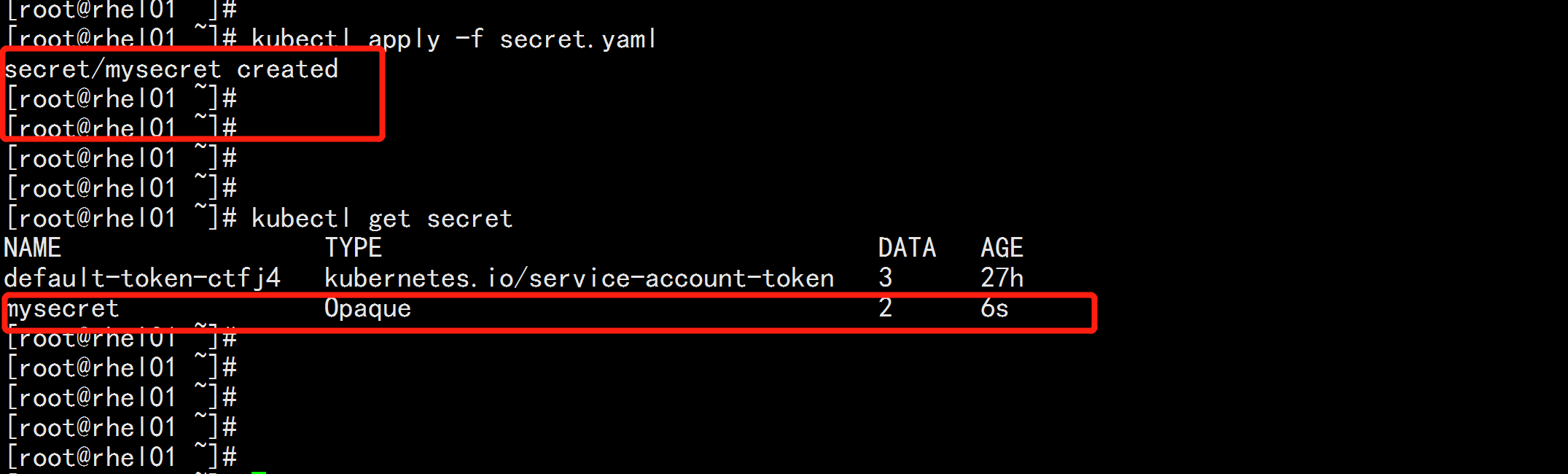

vim secrets.yaml----apiVersion: v1kind: Secretmetadata:name: mysecrettype: Opaquedata:password: MWYyZDFlMmU2N2Rmusername: YWRtaW4=----kubectl apply -f secrets.yaml

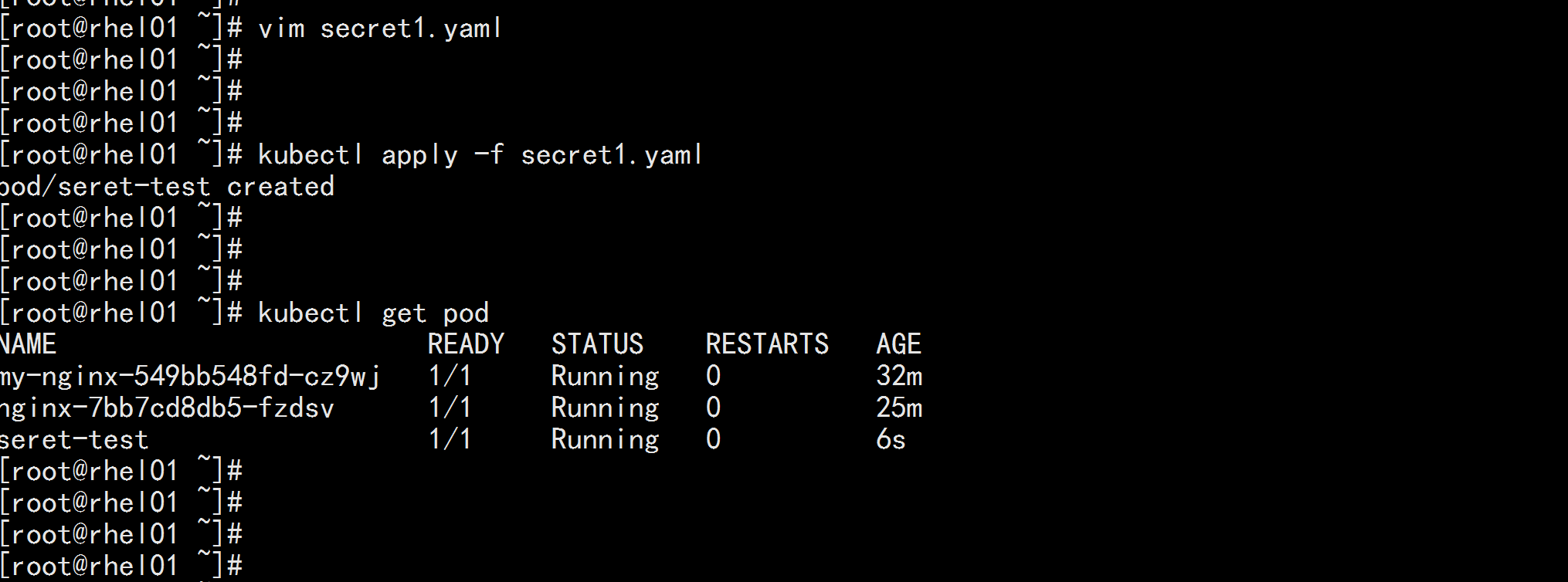

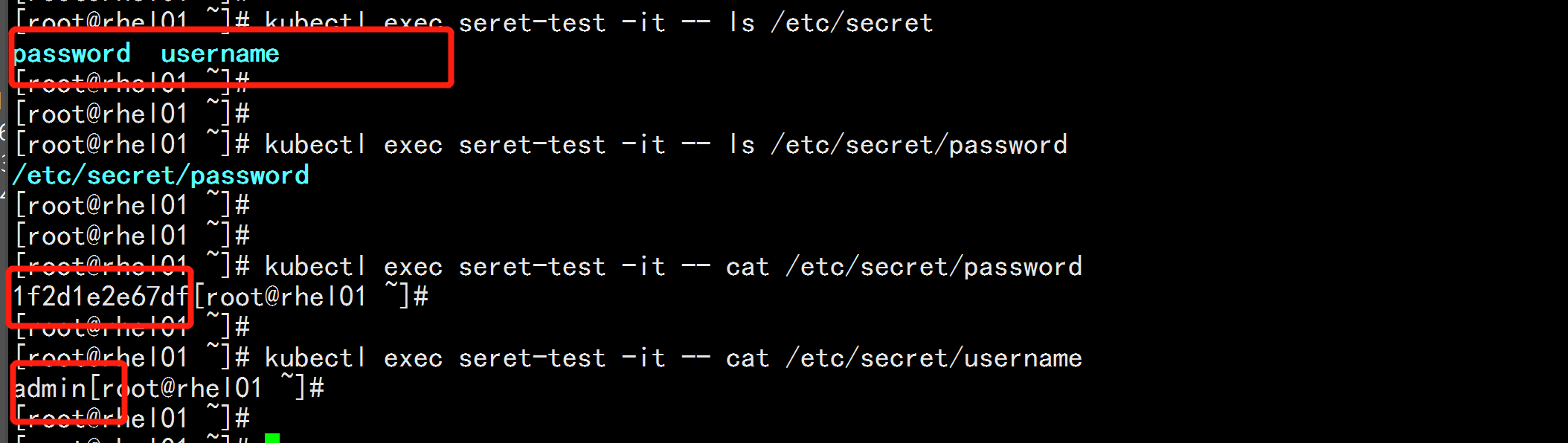

使用方法:1、将 Secret 挂载到 Volume 中vim secret1.yaml---apiVersion: v1kind: Podmetadata:labels:name: seret-testname: seret-testspec:volumes:- name: secretssecret:secretName: mysecretcontainers:- image: wangyanglinux/myapp:v1name: dbvolumeMounts:- name: secretsmountPath: "/etc/secret"readOnly: true---kubectl apply -f secret1.yaml

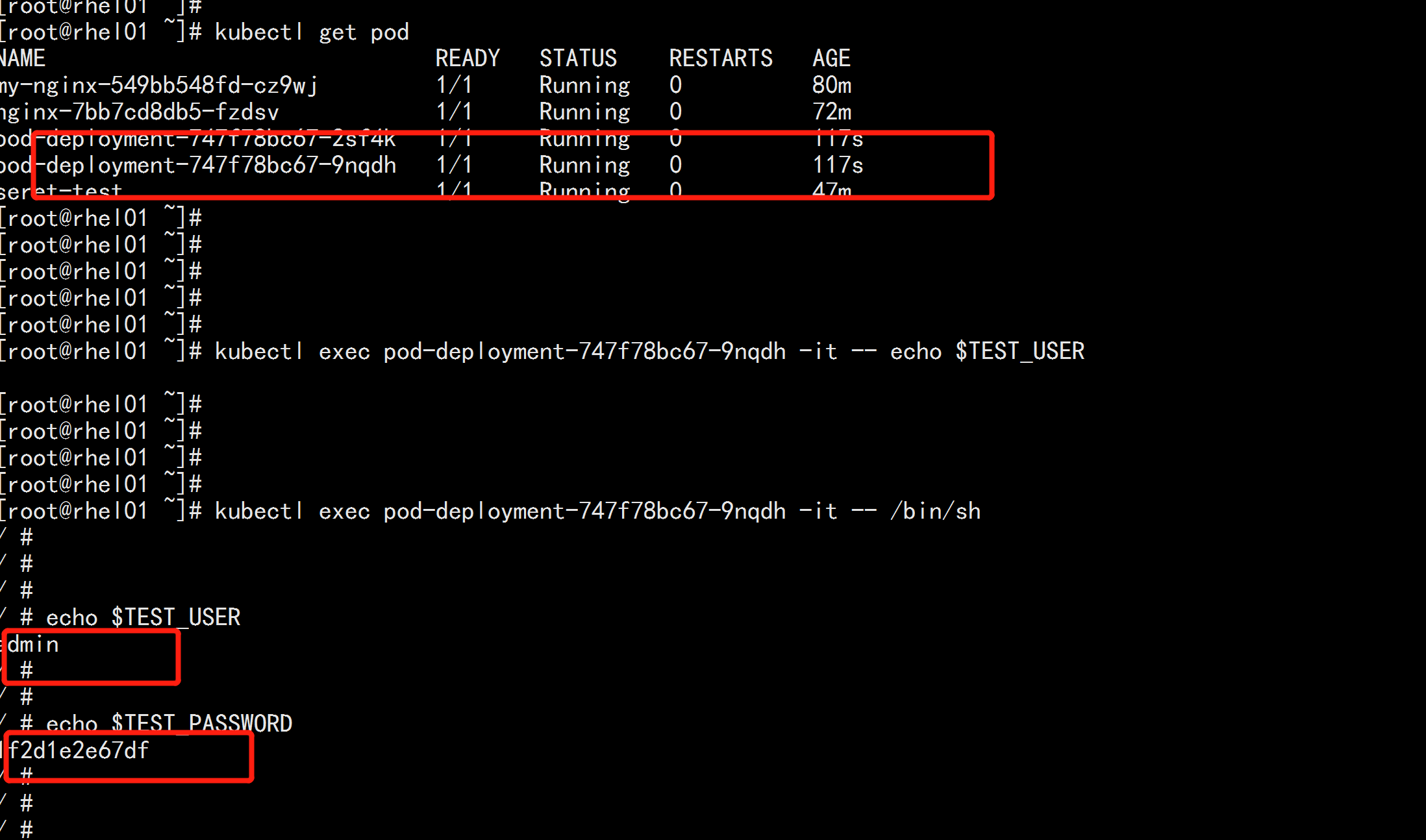

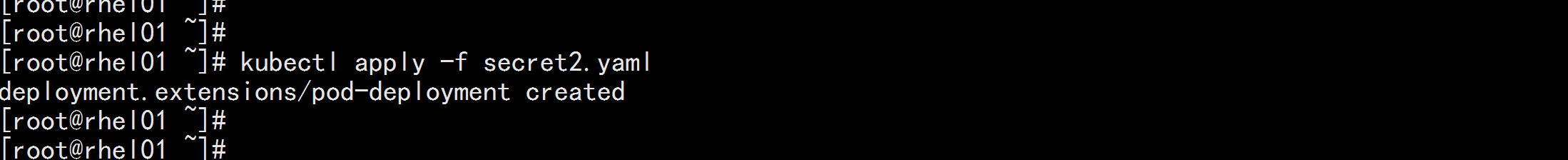

2、将 Secret 导出到环境变量中vim secret2.yaml---apiVersion: extensions/v1beta1kind: Deploymentmetadata:name: pod-deploymentspec:replicas: 2template:metadata:labels:app: pod-deploymentspec:containers:- name: pod-1image: wangyanglinux/myapp:v1ports:- containerPort: 80env:- name: TEST_USERvalueFrom:secretKeyRef:name: mysecretkey: username- name: TEST_PASSWORDvalueFrom:secretKeyRef:name: mysecretkey: password---kubectl apply -f secret2.yaml

1.1.8 kubernetes.io/dockerconfigjson

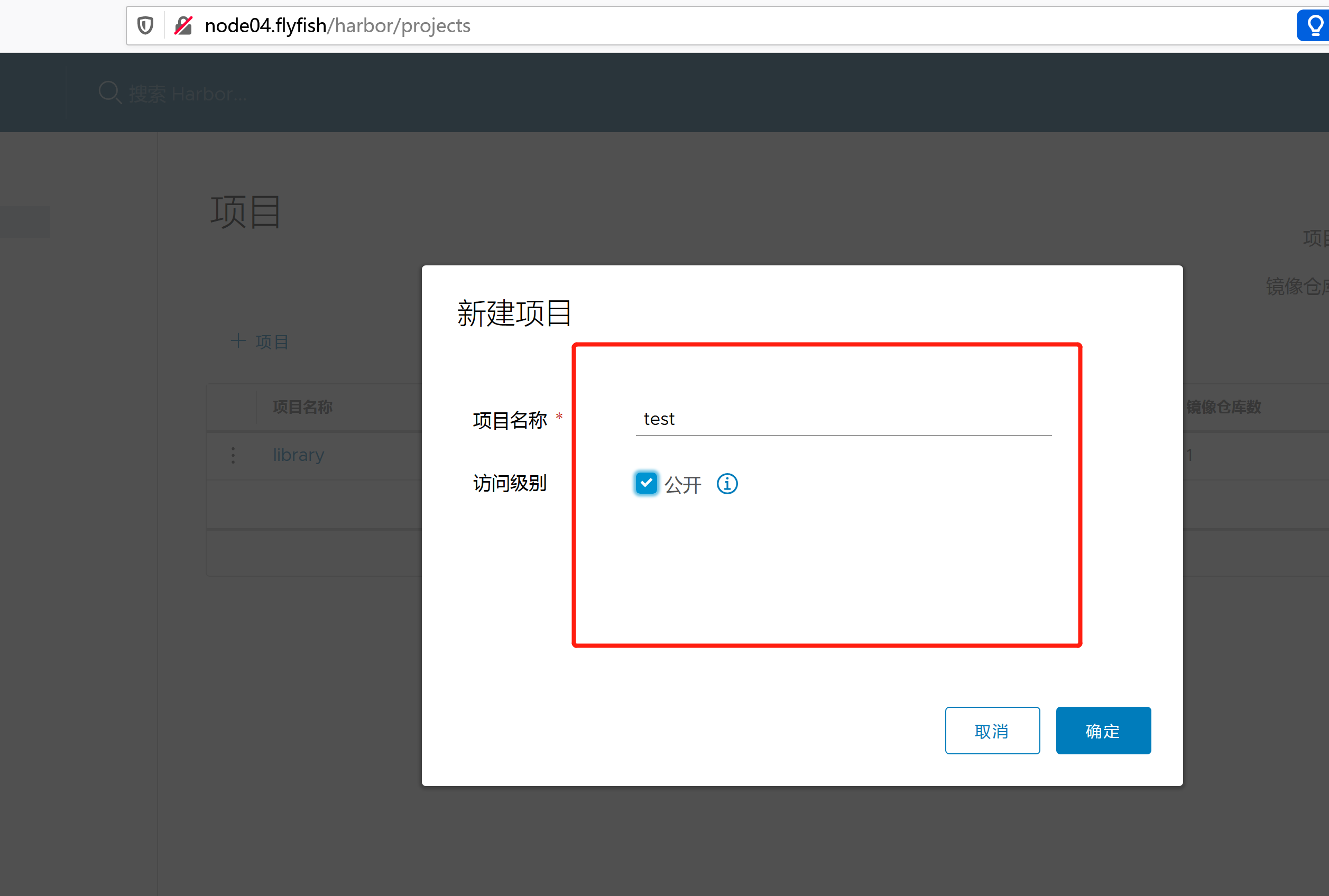

在私有仓库 harbor 中创建一个私有的 项目 test

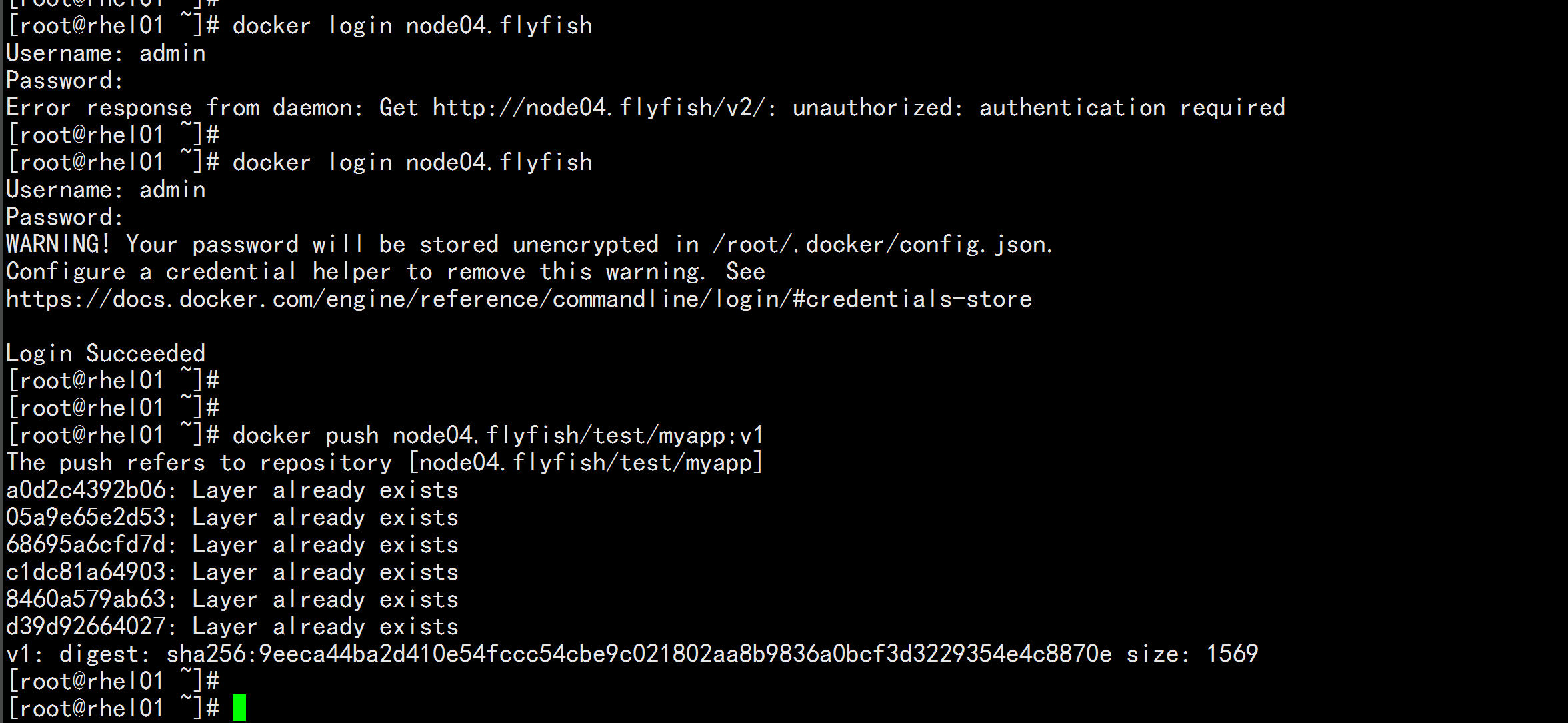

rhel01.flyfish 登录 harbor (node04.flyfish)docker login node04.flyfishadminHarbor12345docker tag wangyanglinux/myapp:v1 node04.flyfish/test/myapp:v1docker push node04.flyfish/test/myapp:v1

docker logout node04.flyfishdocker node04.flyfish/test/myapp:v1

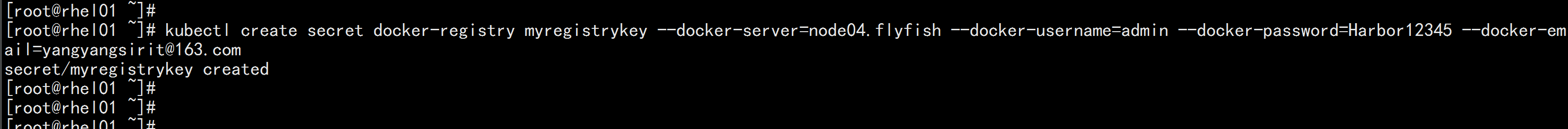

使用 Kuberctl 创建 docker registry 认证的 secretkubectl create secret docker-registry myregistrykey --docker-server=node04.flyfish -- docker-username=admin --docker-password=Harbor12345 --docker-email=yangyangsirit@163.com使用 创建的 "myregistrykey" 注册登录 下载 镜像

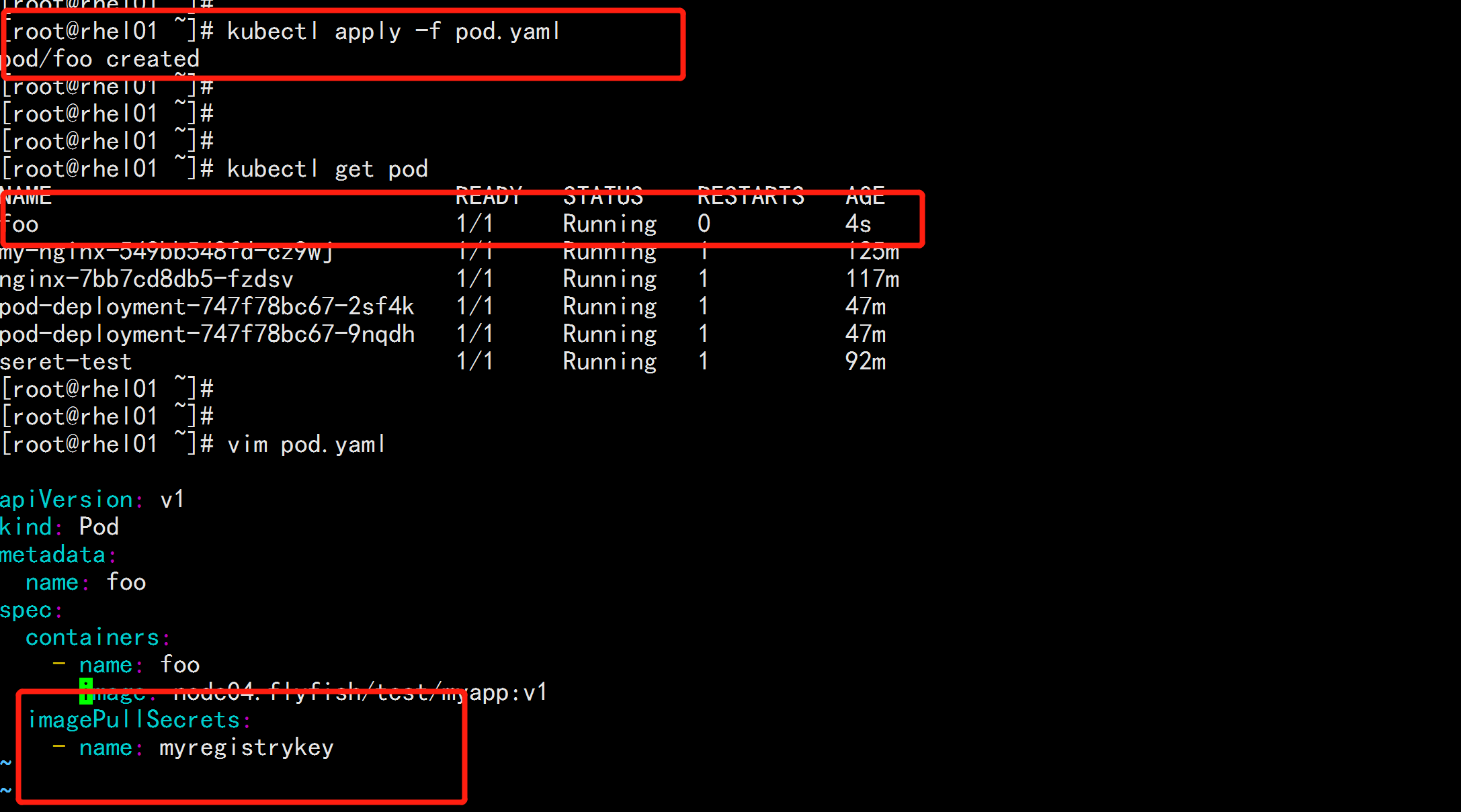

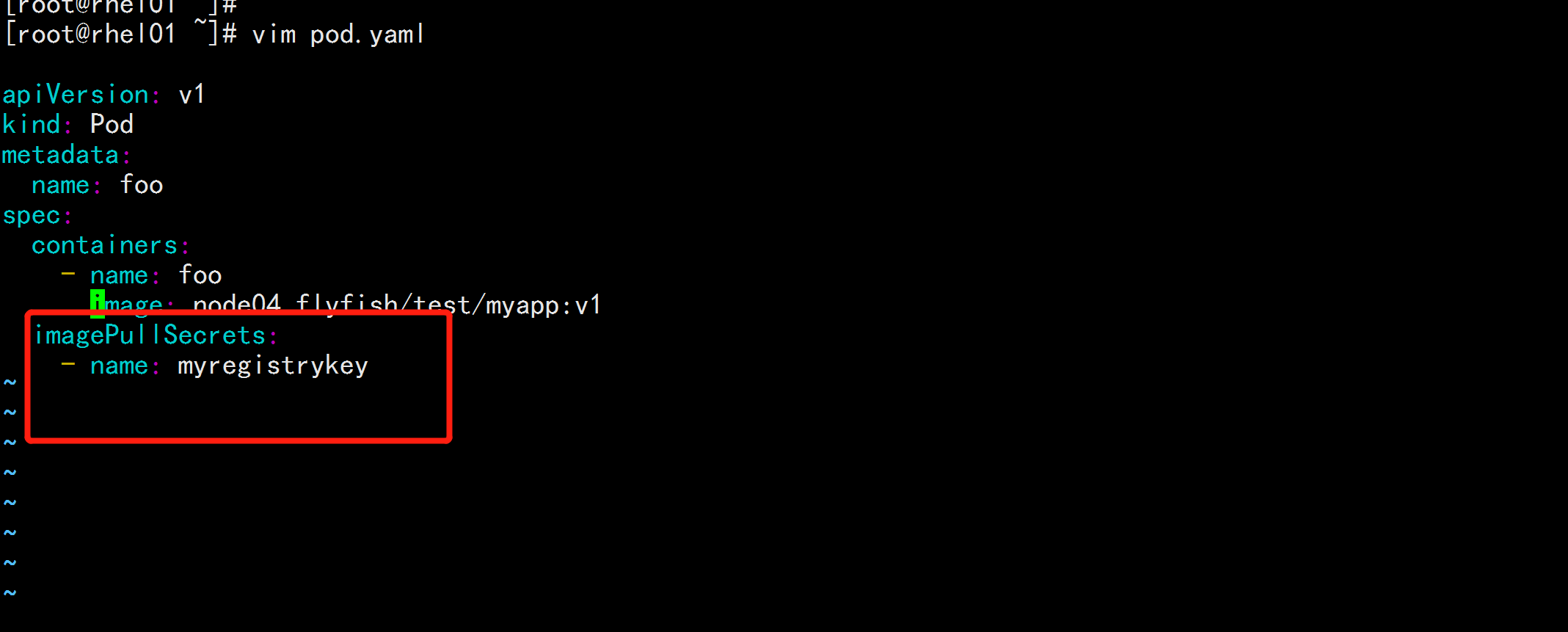

vim pod.yaml----apiVersion: v1kind: Podmetadata:name: foospec:containers:- name: fooimage: node04.flyfish/test/myapp:v1imagePullSecrets:- name: myregistrykey----kubectl apply -f pod.yaml