@qinyun

2018-11-27T05:06:09.000000Z

字数 891

阅读 2507

event-stream包被注入恶意代码,Vue、Node项目恐受影响

未分类

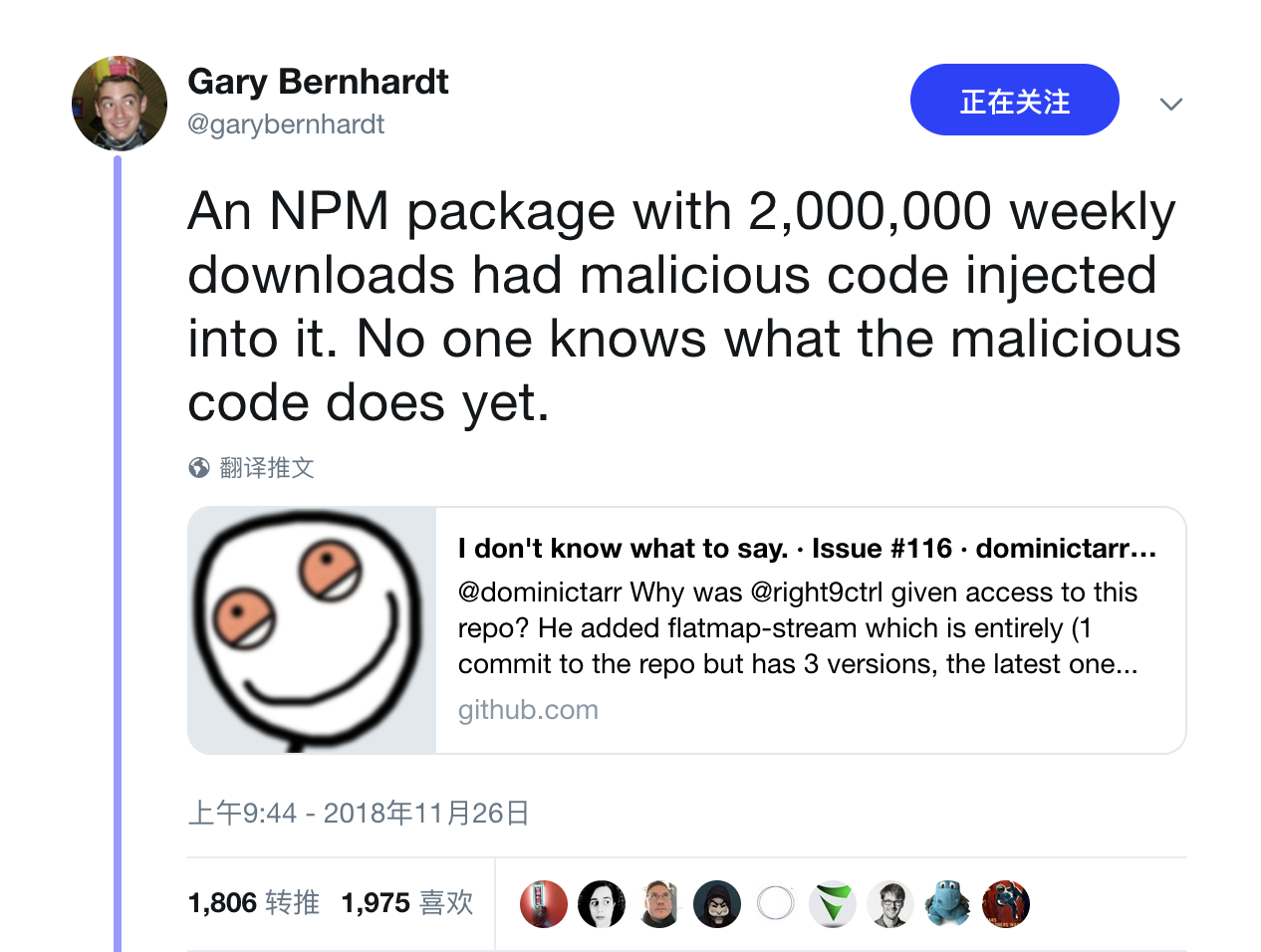

今天上午,小编在Twitter上刷出了这条推文,再翻看国内一些论坛,开发者已经有所讨论,小编在这里给大家整理一下。

这篇推文及其附带的GitHub链接大体是说上周npm下载量超过200万的package被注入了恶意代码,黑客利用该恶意代码访问热门JavaScript库,目标是copay(开源比特币钱包)及其衍生产品的用户,以此窃取用户的数字货币。

这个被注入恶意代码的package名为event-stream,它是一个用于处理Node.js流数据的JavaScript 软件包,而且Angular、Vue、Bootstrap、Gatsby等都在使用event-stream,所以使用这些库的开发者都应该检查一下自己是否受到了影响。

如果你使用加密货币相关的库,并且运行npm ls event-stream flatmap-stream,出现flatmap-stream@0.1.1,如下所示:

$ npm ls event-stream flatmap-stream...flatmap-stream@0.1.1...

则代表你的项目很可能受到了影响。

这个事件的起因是event-stream项目的作者由于时间和精力有限,将其维护工作交给了另一位开发者Right9ctrl,该开发者获得了event-stream的控制权,将恶意代码注入。据报道,该恶意程序在默认情况下处于休眠状态,当BitPay的Copay钱包启动后,就会自动激活,它将会窃取用户钱包内的私钥并发送至copayapi.host:8080。

目前npm已经删除了带有恶意版本的event-stream,如果你想继续使用event-stream,可更新到最新版本的event-stream 4.0.1。

最后,GitHub的评论区都在争论开源项目作者是否应该对类似事件负责,因为它关乎上万开发者和项目的安全,而此事是作者的失职,对此,你怎么看?